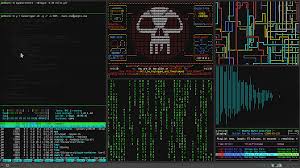

Hack, hacker veya şifre kırma kelimelerini duyduğunuzda Matrix dijital metni akış aşağı akarken bilgisayar korsanı hayalimizde canlanır. Bilgisayar kullanırken şifre oluştururken biraz tedbirli olmak bu tür saldırılardan uzak durmanızı sağlar. Bugün sizlere en sık kullanılan şifre kırma yöntemleri hakkında bilgi vereceğiz. Bunlara kendinizce tedbirler alabilirsiniz. Bilgisayara saldırıların nasıl gerçekleştirildiğine dair bilgilere buradan bakabilirsiniz.

Hayatımız şifrelerle doldu. Bu kadar şifreyi ezberlememizin imkanı da yoktur. Bu şifrelerin birde 6 ayda bir değiştirilme uyarısı gelmesi tam can sıkıcı bir durumdur. Ancak maalesef şifreler hayatımızda hep olacak ve her geçen gün artmaya da devam edecek. Hackerlar, her yeni sistemi kırdıkça yazılımcılar yeni şifre önlemleri devreye sokmaktadır.

En sık kullanılan şifre kırma yöntemleri

1. Dictionary

Türkçe karşılığı “Sözlük”tür. İlk olarak ortak şifre hackleme taktiklerindendir. Buna neden sözlük saldırısı deniyor? Çünkü tanımlı bir “sözlükte” bulunan her kelimeyi otomatik olarak şifreye karşı dener. Bu sözlük aslında en çok kullanılan şifre kombinasyonlarını da içeren küçük bir dosyadır. 123456, qwerty, şifre, mynoob, prenses, beyzbol ve her zaman klasik avcı2 gibi sık kullanılan şifrelerden oluşan bir dosyadır. Bu dosya program aracılığı ile hepsini deneyerek şifreyi kırmaya çalışır.

En hızlı yöntemdir.Çok basit şifre kullanmayın. Ben 123456 şifresini kullanan çok insan gördüm. Biraz daha güçlü şifreniz olması sizi güvende tutacaktır.

2. Brute Force

Türkçe karşılığı “Kaba Kuvvet”tir. Yukarıdaki yöntemden sonuç alamayan saldırgan mümkün olan her karakter kombinasyonunu kullanarak saldırılarına devam edecektir. Girilen şifreler, karmaşıklık kurallarından olmalıdır. ör. Ör. bir büyük harf, bir alt harf, Pi ondalıkları gibi. En az 8 haneli ve karakterler içermelidir.

Bu saldırı, en yaygın olarak kullanılan alfa sayısal karakter kombinasyonlarını da deneyecektir. Şifre uzunluğuna ve zorluğuna bağlı olarak şifrenizi kırması çok uzun sürebilir. $, &, {Veya] gibi birkaç değişken atın ve bu şifre kırma işlemini zorlaştırır.

Her zaman değişken karakter kombinasyonu kullanın ve mümkün olduğunca karmaşıklığı artırmak için fazladan semboller ($,&,%*_-/+) ekleyin.

3. Kimlik avı

Kimlik avı, e-postalardan yapılan yoldur. İnsanlar arasında mail kullanma sıklığı artmıştır. Bu da yanında bazı risklerle gelmiştir. Mail adresinize bildiğiniz bilmediğiniz bir çok mail gelir. Gelen maillerde bazı linkler vardır. Bu linklere tıkladığınızda bilgisayarınıza virüs salmış olabilir. Bu virüsle tüm bilgilerinize ulaşır veya tıkladığınız link mevcut kullandığınız mail hesabının şifresini ele geçirmiş olabilir. Bunlar ihtimaller o nedenle mail ile gelen her linki tıklamayın. Bu tür maillere spam denmektedir.

Gelen linkler çoğu zaman güvenilir site isimleri gözükebilir. Ancak aslında öyle değildir. Örjinal sitenin uzantılarını görürsünüz ancak url’nin bazı yerlerinde farklı ifadeler vardır. İlk etapta bunu anlayamayabilirsiniz. O sebepten emin olmadan tıklamayınız. Örnek olarak: “htttps://twitter.com/SonsuzTeknoloji” orjinal bir linktir. Bu link ise “htttps://mytwitter.com/SonsuzTeknoloji” orjinal olmayan bir linktir. Gördüğünüz gibi uzantının başına “my” eklenerek aldatmaca yapılmış. Bunu kısa örnek bir url uzantıs ile gösterdim. Saldırganlar, genelde insanlar fark etmesin diye bu işi daha uzun uzantılarla yaparlar.

2016 yılına kadar bazı aşırı büyük botnet’ler çevrimdışı olmasına rağmen, yıl sonuna kadar spam dağıtımı dört kat arttı . Ayrıca, kötü niyetli saldırılar artmıştır.

Symantec 2017 İnternet Tehdit Raporu’na göre en sık kullanılan spam türü “sahte faturalar” mailleridir. Spam e-postalarını anlayabilir ve bunları mail ayarlarınızdan filtreleyebilirsiniz ve böylelikle Spam olanları kara listeye almış olursunuz.

4. Sosyal Mühendislik

Sosyal mühendislik, bilgilerinize uzaktan erişim sağlayarak kimlik avı gibi bir saldırı türüdür. Örnek olarak; “Saldırgan”, hackleyeceği kişiyi telefonla arayarak kendisini teknik destek ekibi olduklarını söyler ve belirli işlem yapmak için parolaya ihtiyaç duyduğunu veya bilgisayar üzerinden bazı ayarlar yaptıracağını söyler. Şüphelenmeyen kişi, istenilen şifreyi verir veya saldırganın dediklerini yaparak bilgisayarda ona yol açar.

Sosyal mühendislik yıllar boyunca kullanılmıştır. Güvenli bölgeye girmek için yaygın bir saldırı metodudur. Bunun tek önlemi saldırıya uğrayan kişinin bu konuda bilgi sahibi olması gerekir. Yani hiç kimseye şifre vermemesi gerektiğini ve telefon ile gelen her talimata uymaması gerektiğini bilmesi gerekir. Saldırgan doğrudan şifre istemez. Yalanlar söyleyerek size şifreyi vermeyi teklif ettirir vaya siz farkında olmadan talimatlarla bilgisayarda kendisine yol açar.

Başarılı bir sosyal mühendislik saldırısı, bir şeylerin yanlış olduğunu fark ettiğiniz zaman tamamlanacaktır. Eğitim ve güvenlik bilinci, temel bir azaltıcı taktiktir. Size karşı kullanılabilecek kişisel bilgilerini başkaları ile paylaşmaktan kaçının.

5. Malware / Keylogger

Malware, kötü amaçlı yazılım ile adlandırılır Bu tür yazılımlar her yerde, büyük zarar verme potansiyeline sahiptir. Kötü amaçlı yazılım çeşidi bir keylogger’a sahipse, tüm hesaplarınız tehlikeye atılabilir.

Malware, sahibinin rızası olmadan bir bilgisayar sistemine sızmak ya da zarar vermek amacıyla tasarlanmış yazılımdır ve pek çok kullanıcı tarafından maalesef bilinmez ve bu nedenle ciddiye alınmaz. Bu tür yazılımlar internetten indirdiğiniz kaynağı bilinmeyen yazılımlarla bilgisayarınıza alttan yüklenir.

Keylogger, bilgisayar klavyesinde bastığınız her tuşu klavye üzerinde yaptığınız her işlemi kayıt ederek hedeflenen kişiye gönderir. Sizin bundan haberiniz dahi olmaz. Çok tehlikeli bir yoldur. Şifrelerinizin yanında yaptığınız tüm özel yazışmalarda ele geçirilir.

Kötü amaçlı yazılım, özel olarak özel verileri hedefleyebilir veya kimlik bilgilerinizi çalmak için uzaktan erişimli Truva virüsü atabilir.

Antivirüs ve antimalware yazılımını yükleyip düzenli olarak güncelleyin. İndirme kaynaklarına karşı dikkatli olun. Bilgisayarınıza tarama yapın. Kötü niyetli sitelerden kurtulun. Kötü amaçlı komut dosyalarını durdurmak için komut dosyası engelleme araçlarını kullanın. Bilgisayarınızdan Malware temizlemenin nasıl olacağını bu makaleden okuyabilirsiniz.

6- Spidering

En sık şifre kırma yöntemleri ile ilgili en son bahsedeceğimiz spidering yöntemidir. Örümcek ağı olarak adlandıracağımız bu yöntem, daha önce kapsamış olduğumuz sözlük saldırısına benzmektedir. Bir korsan belirli bir kurum veya işletmeyi hedefliyorsa, bir dizi ilgili terimi okuyabilir ve harmanlayabilir.

Daha önce “örümcek” terimini duymuş olabilirsiniz. Bu, arama motorları için içeriği dizine ekleyerek internette gezinenlere son derece benzemektedir. Ardından özel kelime listesi, bir eşleşme bulma umuduyla kullanıcı hesaplarına karşı kullanılır.

Hedefleri bir içindeki içindeki yetkili kişilerin hesaplarını potansiyel olarak seçmektedir. Dictionary saldırısına fazladan boyut katar. Şirketlerin ağ güvenliği iyi konfigüre edilmişse çok iyi saldırganlar bu tür saldırılardan bir sonuç alamazlar.

Her şeye rağmen rastgele dizelerden oluşan güçlü birbirinden hesaplarda dahi farklı tek kullanımlık şifreler kullanın. Bir hesapta kullandığınız şifreyi başka hesapta kullanmamaya özen gösterin.

Güçlü, Eşsiz, Tek Kullanımlık Şifreler

Peki, bir bilgisayar korsanının şifrenizi çalmasını nasıl durdurursunuz? Gerçekten kısa cevap, gerçekten% 100 güvenli olmanız mümkün değildir. Ancak güvenlik açığına maruz kalmanızı önleyebilirsiniz.

Bir şey kesin: Güçlü ve benzersiz tek kullanımlık şifreler kullanmak hiç kimseye zarar vermez. Bilgisayara saldırıların nasıl gerçekleştirildiğine dair bilgileri de buradan bakabilirsiniz.

hayatgüzel aşkda olur12345689010

yollayın şifremi

Selamlar

Merhaba,

Telefonumun kilit sifresini unuttum. Format işlemi hariç içindeki bilgilere fotoğraflara vs zarar vermeden şifreyi kırabileceğimiz bir yöntem varmı yardımcı olursanız sevinirim